随着网络攻击日益复杂化和规模化,传统的安全防御手段面临巨大挑战。知识图谱作为一种能够有效组织和关联海量异构信息的技术,正成为网络安全领域的关键创新驱动力。本文将深入解析知识图谱的核心技术,并探讨其在网络安全技术研发中的前沿应用。

一、知识图谱的核心技术体系

知识图谱的构建与应用涉及一套完整的技术栈:

- 知识获取与抽取:

- 从非结构化数据(如安全报告、日志、暗网论坛)中抽取实体(如IP地址、域名、恶意软件家族)、属性(如漏洞评分、攻击时间)和关系(如“利用漏洞”、“控制主机”)。

- 常用技术包括命名实体识别(NER)、关系抽取和事件抽取,结合深度学习模型(如BERT、ERNIE)提升准确率。

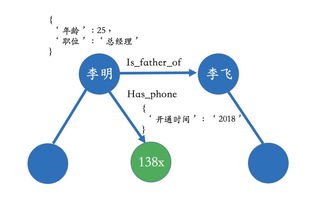

- 知识表示与存储:

- 采用图结构进行表示,节点代表实体,边代表关系。常用存储方案包括原生图数据库(如Neo4j、Nebula Graph)和RDF三元组存储(如Apache Jena)。

- 嵌入表示(如TransE、GraphSAGE)将图谱元素映射为低维向量,支持相似性计算和机器学习。

- 知识融合与推理:

- 对齐来自多源(如防火墙日志、威胁情报平台、漏洞库)的异构数据,解决实体冲突与冗余。

- 基于规则(如OWL本体推理)或嵌入表示进行逻辑推理,发现隐含关联(如推断潜在攻击路径)。

二、网络安全领域的核心应用场景

- 威胁情报智能化:

- 将碎片化的威胁指标(IOCs)转化为关联知识图谱,直观展示攻击组织、基础设施、技战术(如MITRE ATT&CK框架映射)的关联网络。

- 支持语义搜索(如“查询与APT29相关的所有C2服务器”),提升情报分析效率。

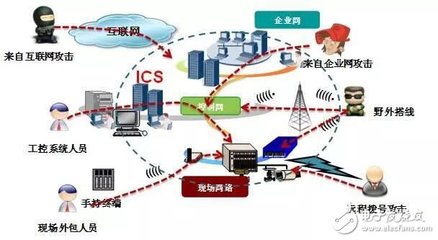

- 攻击链溯源与态势感知:

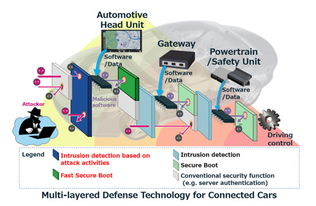

- 通过实时采集网络流量、终端行为数据动态扩展图谱,构建攻击时间线,实现攻击者意图推断和攻击阶段识别。

- 结合图算法(如社区发现、中心性分析)识别关键攻击节点(如跳板机、核心漏洞),辅助决策处置优先级。

- 自动化漏洞管理:

- 构建涵盖漏洞、补丁、资产、 exploit代码的关联图谱,量化漏洞利用的潜在影响路径。

- 实现基于风险的漏洞修复推荐,例如优先修补那些在图谱中连接关键资产且已有公开 exploit 的漏洞。

- 恶意软件家族关联分析:

- 基于代码特征、行为模式、C2通信等维度构建恶意软件知识图谱,识别新型变种与家族演化关系,辅助威胁归因。

三、技术挑战与研发趋势

- 挑战:

- 数据质量与实时性:安全数据噪声大、格式多样,且攻击演进迅速,要求图谱具备近实时更新能力。

- 大规模图计算性能:安全场景可能涉及数十亿节点与边,需优化存储与计算架构(如分布式图计算)。

- 隐私与对抗性:攻击者可能故意注入误导信息污染图谱,需研究抗干扰的鲁棒性构建方法。

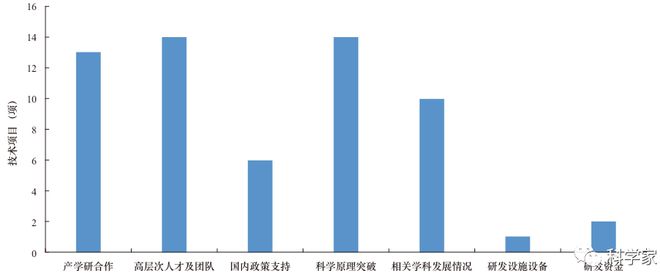

- 前沿趋势:

- 图神经网络(GNN)的深度融合:利用GNN进行威胁检测(如异常边预测)、攻击模式挖掘,实现端到端的智能安全分析。

- 人机协同分析:通过可视化交互界面,让安全分析师能够灵活探索图谱、标注反馈,形成知识闭环。

- 跨域知识融合:整合IT资产图谱、组织业务图谱,实现业务影响驱动的安全风险评估。

###

知识图谱通过将网络安全从“数据堆砌”提升至“认知关联”,为构建主动、智能、协同的下一代安全防御体系提供了核心技术支撑。随着图计算、人工智能与安全场景的进一步融合,知识图谱有望成为网络安全基础设施的“智慧大脑”,实现从被动响应到主动预测的根本性转变。